Der richtige Umgang mit Daten wird immer stärker zum Erfolgsfaktor. Doch wie hebt man das Potenzial richtig? Chancen nutzen, ohne die Risiken außer Acht zu lassen – Datennutzungskontrolle mithilfe von IND²UCE ist der goldene Mittelweg.

Laut IT-Experten verdoppeln sich die Datenmengen circa alle zwei Jahre. Denn das fortschreitende Zusammenwachsen von Informationssystemen, mobilen Endgeräten und eingebetteten Systemen sowie die Vernetzung von Diensten und Geschäftsprozessen Produktionsprozessen, Maschinen und Objekten sorgt für eine extrem hohe Datenmenge. Zudem werden immer mehr Informationen zwischen Diensten, Prozessen und Objekten ausgetauscht und die Nachfrage nach Datenanalysen wird stark ansteigen. Gleichzeitig gewinnen Datenschutz und Aspekte der Privatsphäre enorm an Bedeutung.

Wie nutze ich Daten richtig?

Generell existieren zwei grundsätzliche Vorgehensweisen: Beim »Fort Knox«-Ansatz schotten sich Unternehmen komplett ab; Daten und Informationen werden mit erheblichem Aufwand geschützt. Die sogenannten „Schwarzdenker“ sehen in der Herausgabe von Daten in erster Linie Gefahren. Dann gibt es den »Ich teile alles«-Ansatz. Unternehmen und Nutzer von Diensten geben Daten bereitwillig heraus, obwohl sie damit die Kontrolle über diese verlieren. Sie sehen mehr Chancen als Risiken, weshalb man sie auch als „Weißdenker“ bezeichnet: Datenzentrierte Unternehmen können ihr Potenzial bei diesem Ansatz wesentlich besser ausschöpfen, doch mit welchem Risiko? Der Datenschutz bleibt auf der Strecke. Beide Haltungen können ein Unternehmen schädigen. Datennutzungskontrolle bietet den goldenen Mittelweg.

IND²UCE: Vertrauen ist gut, Kontrolle ist besser

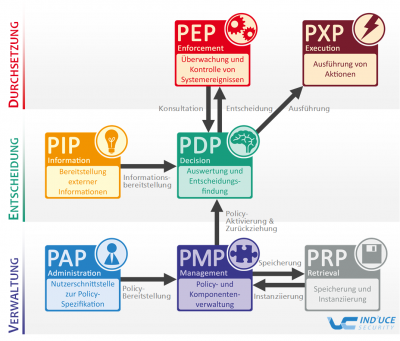

Zur Datennutzungskontrolle hat das Fraunhofer IESE das IND²UCE-Framework entwickelt. Die Idee: Der Dateneigentümer erhält Kontrollmöglichkeiten, mit denen die Art der Nutzung seiner Daten durch Dritte durchgesetzt wird. Sicherheitsrichtlinien regeln, welcher Umgang mit den Daten erlaubt ist und welcher nicht. Der Besitzer kann damit definieren, welche Daten zu welchem Zweck verwendet werden dürfen. Zusätzlich kann die Verwendung der Daten beispielsweise hinsichtlich Häufigkeit des Abrufs oder Weitergabe an Dritte eingeschränkt werden. Die Anpassung auf die jeweilige Nutzungssituation ist mit Hilfe von IND²UCE auch möglich. So können Daten beispielsweise nur auf Smartphones gelesen werden, wenn sich die mobilen Endgeräte innerhalb des geschützten Firmengeländes befinden, außerhalb wird die Darstellung eingeschränkt oder der Zugriff komplett verhindert. Ein weiteres Anwendungsszenario ist die zeitliche Einschränkung der Datennutzung. Der Dateneigentümer kann festlegen, dass die Daten nach einer bestimmten Anzahl von Tagen gelöscht werden, sogar, wenn sie auf fremden Endgeräten gespeichert wurden. „Share your data, but keep it under control!“ – lautet die Devise. IND²UCE bietet Unternehmen die Chance, das Potenzial datenzentrierter Geschäftsmodelle zu nutzen und gleichzeitig das Risiko zu minimieren und beim Nutzer echtes Vertrauen zu schaffen.

Finance, Cloud und Co. – Datennutzungskontrolle hat viele Anwendungsfelder

Prototypisch wurde das IND²UCE-Framework bereits in mehreren nationalen und internationalen Forschungsprojekten eingesetzt. Eine Anwendung stammt aus dem Finanzwesen und dient dem Schutz sensibler Kundendaten auf mobilen Endgeräten.

Beispielsweise kann der Berater im Bankgebäude über das Tablet sämtliche für ihn freigegebenen Kundendaten abrufen und Wertpapierportfolios des Kunden einsehen und analysieren. Verwendet er das Gerät außerhalb der Bank zum Beratungsgespräch beim Kunden, lässt sich die Nutzung der Daten auf die Informationen des jeweiligen Kunden oder ausgewählte Analysen beschränken. Im Rahmen des Projekts wurde auch die Möglichkeit einer expliziten Zustimmung durch den Kunden umgesetzt. Falls dies vom Kunden gefordert wird, so ist ein Datenabruf nur noch in Anwesenheit des Kunden möglich.

Ein weiterer Anwendungsfall ist die „Cloud“. Die Nutzung von Cloud-Technologien geht mit einem gewissen Kontrollverlust für Unternehmen einher. Gerade die Lokation der gespeicherten Daten kann hier eine sehr wichtige Rolle spielen. In einem europäischen Forschungsprojekt wurden daher Maßnahmen zur Verbesserung der Kontrollmöglichkeiten durch den Nutzer untersucht. Beispielsweise wurden Möglichkeiten geschaffen, welche das Auslagern von Daten außerhalb eines definierten Rechtsraums erkennen und den Dateneigentümer darüber informieren. Die Umsetzung solcher Sicherheitsrichtlinien mit IND²UCE schafft Vertrauen zwischen Anbieter und Nutzer und erhöht gleichzeitig die Transparenz.

Zusammenfassend werden Daten besser geschützt und das Risiko eines Missbrauchs reduziert. Die Technologie IND2UCE wurde 2014 mit dem EARTO Preis als Beispiel für herausragende angewandte Forschung ausgezeichnet. Seit 2015 ist das Fraunhofer IESE im Bereich Datennutzungskontrolle auch in verschiedenen Projekten mit Industriekunden engagiert.

Fazit

Im Zuge zunehmender Vernetzung müssen Unternehmen die Sicherheit ihrer Daten neu denken und organisieren. Zudem müssen sie sich entscheiden, inwieweit sie an datenzentrierten Geschäftsmodellen erfolgreich partizipieren möchten. Denn erfolgreich werden am Ende nur diejenigen Player sein, die ihre Datenpotenziale ausschöpfen – aber nicht um jeden Preis. Schwarz oder weiß? Die Graustufen dazwischen sind die Lösung!

Wenn Sie das Thema noch mehr interessiert, besuchen Sie am 20.10.2016. den Cyber Security Day im Fraunhofer Forum Berlin.

Jörg Dörr vom Fraunhofer-Institut IESE ist dort mit einem Branchenworkshop zu Digital Services vertreten.